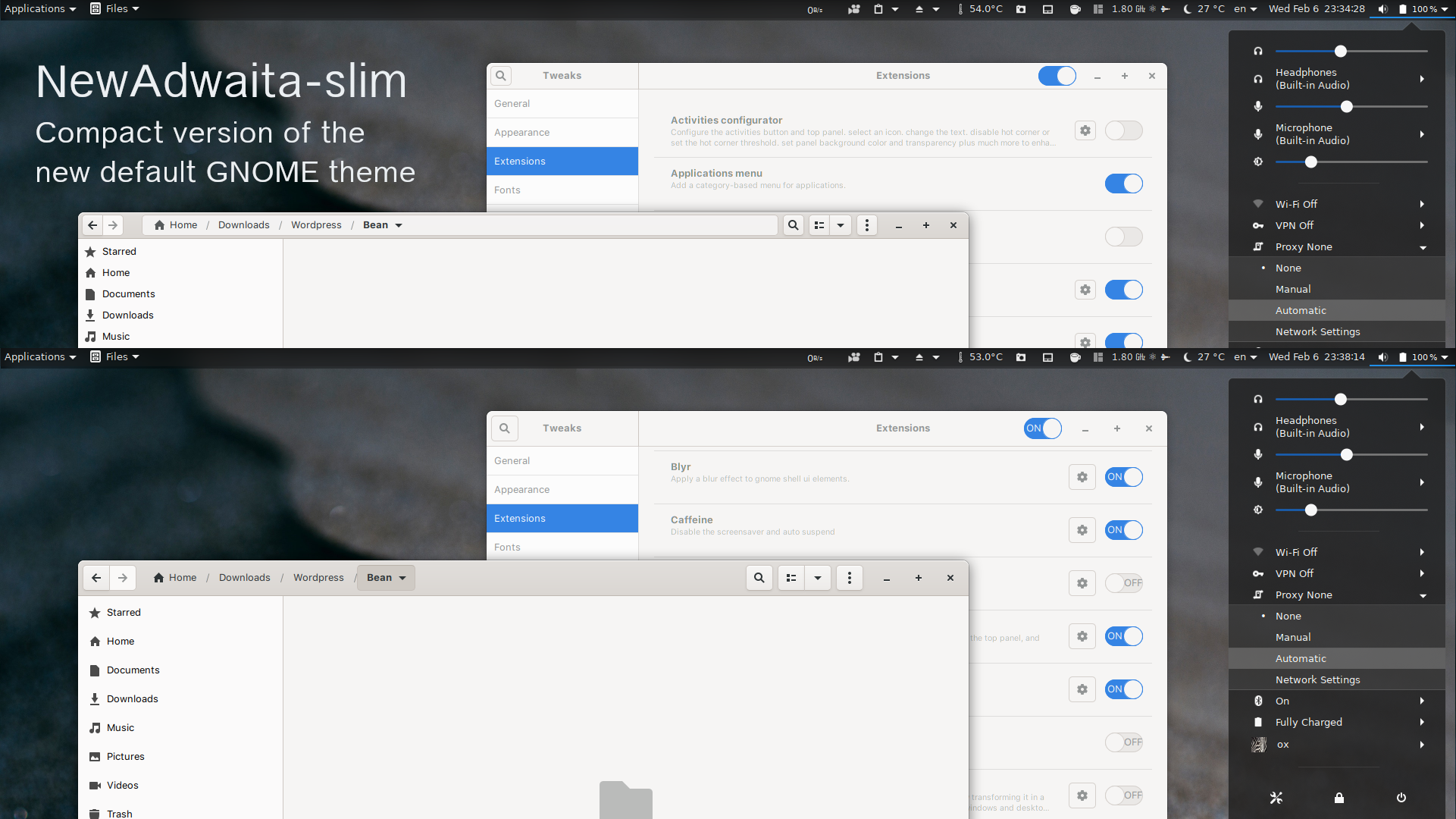

GNOME ปล่อย Adwaita Theme (ในชื่อ NewAwaita ก็ของใหม่ ^__^) สำหรับ gnome-shell เวอร์ชั่นใหม่ ออกมาให้ลองทดสอบแล้ว ธีมใหม่ก็ดูสะอาดมากกขึ้น มันก็โอเคขึ้นเยอะแต่ก็มีหลายอย่างที่ยังอยากได้เพิ่ม งั้นก็ทำเพิ่มเลยหล่ะกัน แต่เราชอบแบบ Slim&Compact มากกว่า ปรับเวอร์ชั่นแรกก็ปรับเพิ่ม Compact Pathbar ตัวใหม่ Widget บางตัว โปรเจคอยู่ที่ Github https://github.com/ManFridayy/NewAdwaita-slim การติดตั้ง Just unzip the file and place it in your themes directory i.e. ~/.themes/ or /usr/share/themes/ Install gnome-tweak-tool sudo apt install gnome-tweak-tool Select the theme as ‘NewAdwaita-slim Preview

Category Archives: Lab

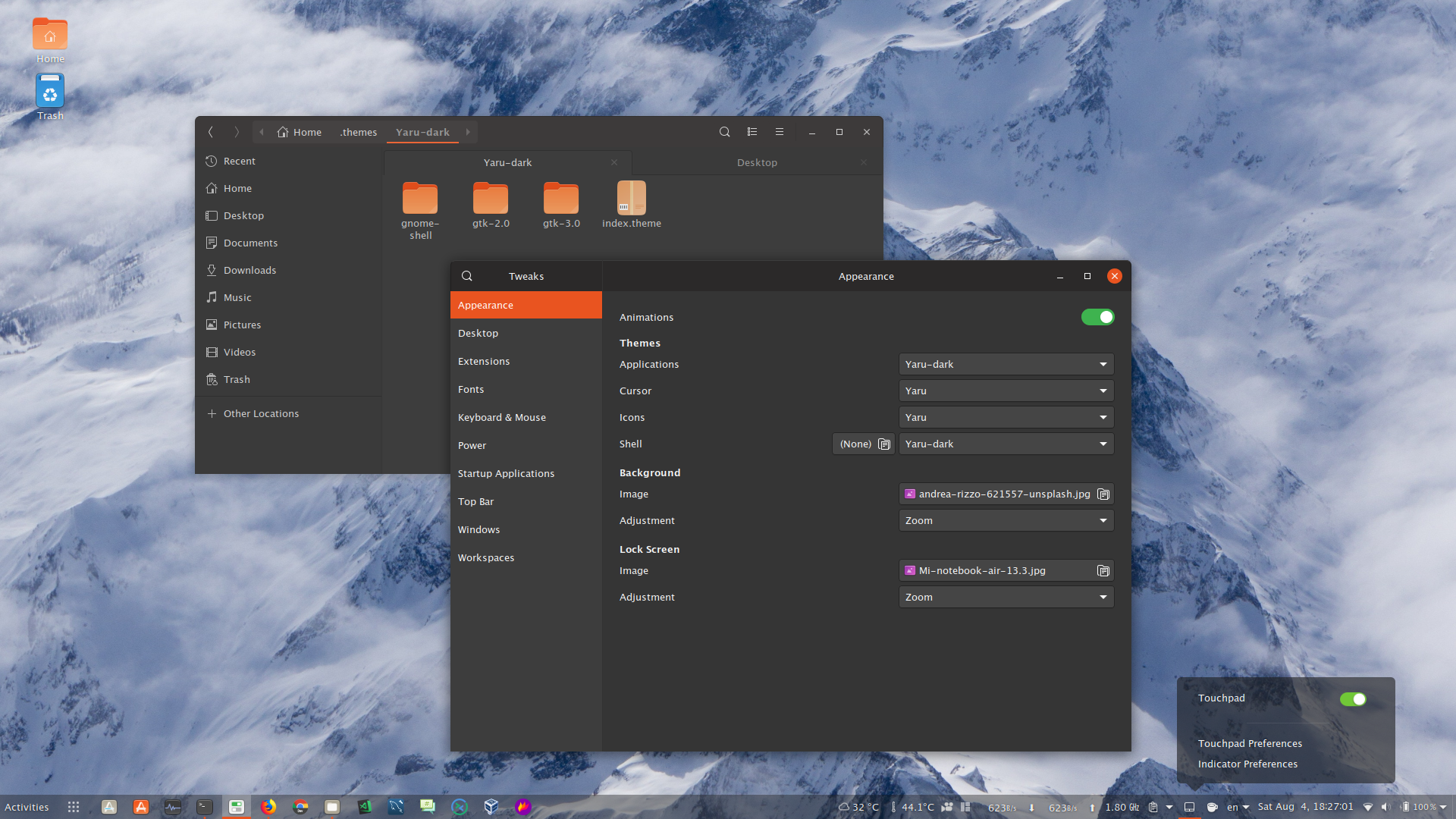

Yaru Gtk Themes Available in Dark and Light Variants for Ubuntu 18.04

Yaru-light and Yaru-dark based on ‘Yaru theme (Ubuntu community theme)’ https://github.com/ubuntu/yaru powered by the community on the Ubuntu hub. Yaru theme design for GTK 3, GTK 2 and Gnome-Shell. Some of the additional tweaks: Switch gtk control with round radius. Transparent gnome-shell. Installation : Just unzip the file and place it in your themes directory …

Continue reading “Yaru Gtk Themes Available in Dark and Light Variants for Ubuntu 18.04”

sysctl – changing kernel parameters at runtime

# # /etc/sysctl.conf – Configuration file for setting system variables # See /etc/sysctl.d/ for additional system variables. # See sysctl.conf (5) for information. # #kernel.domainname = example.com # Uncomment the following to stop low-level messages on console #kernel.printk = 3 4 1 3 ##############################################################3 # Functions previously found in netbase # # Uncomment the next …

Continue reading “sysctl – changing kernel parameters at runtime”

สร้าง docker container สำหรับทำ REST API กัน – Full fake data

ในวันที่ต้อง Mock API แบบด่วน ๆ สำหรับทดสอบ Front-end (แต่ Back-end จริง ๆ มันยังอยู่แค่ในร่างออกแบบ) งั้นก็เริ่มกันเลย เราใช้ json-server เป็นตัวช่วยทำ Mock API ซึ่งก็ตอบโจทย์และเร็วสุดละ สิ่งที่เราต้องทำเพิ่มคือสร้างชุดข้อมูลสำหรับทดสอบเท่านั้นเอง npm install -g json-server ส่วนการสร้างชุดข้อมูลก็ใช้ faker.js (เราใช้ lodash เพิ่ม ก็ติดตั้งเข้าไปพร้อมกันเลย) npm install faker lodash สร้างชุดข้อมูลแบบ random ด้วยไฟล์ชื่อ generator.js เข้าไป // generator.js module.exports = function () { var faker = require(“faker”); var _ = require(“lodash”); return …

Continue reading “สร้าง docker container สำหรับทำ REST API กัน – Full fake data”

Dockerized (SQLiv) massive SQL injection

SQLiv Massive SQL injection scanner FROM alpine:latest MAINTAINER M LABEL version=”latest” RUN apk add –no-cache python py-pip openssl git && pip install –upgrade pip && \ rm -rf /var/cache/apk/* && \ mkdir -p /opt && cd /opt && git clone https://github.com/Hadesy2k/sqlivulscan.git && \ cd /opt/sqlivulscan && \ chmod 755 /opt/sqlivulscan/setup.py && \ python2 setup.py -i …

Automatically backup MySQL database to Google Drive

ประเด็นหลัก ๆ ของบล็อกนี้ก็เรื่องของการสำรองฐานข้อมูลนั่นแหล่ะ ต่างกันนิดหน่อยกับคำว่าตัวสำรอง เราสำรองเพราะเห็นว่าสิ่งนั้นสำคัญแต่ตัวสำรองคือยังไม่สำคัญนะให้รอ ก็ได้แค่นั้นแค่ตัวสำรอง เดี๋ยวลองไล่ลำดับ ขั้นตอนในกระบวนการนี้ด้วยกัน เริ่มสำรองข้อมูล ในที่นี้คือฐานข้อมูลของ MySQL ด้วย Tool มาตรฐานคือ mysqldump (ส่วนเรื่องพารามิเตอร์ในคำสั่ง อะไรยังไง จะเอาอะไร ไม่เอาอะไร อ่านต่อได้ที่นี่) บีบอัดไฟล์ให้ขนาดเล็กลง เก็บไฟล์ไว้ที่เครื่องโลคอลนิดหน่อยอีก 30 วันค่อยมาลบหล่ะกัน (ทั้งนี้ทั้งนั้นก็ขึ้นกับความต้องการด้วยนะว่าเหมาะสมแค่ไหน) ทำการอัพโหลดข้อมูลที่สำรองได้ขึ้น Google Drive ผ่าน Google Drive CLI Client ตัวนึงที่ชื่อว่า gdrive (จุดประสงค์หลักคือเพื่อให้มีแหล่งเก็บอื่นเพิ่ม) ก่อนการใช้งานจำเป็นต้องอนุญาตให้ gdrive สามารถเข้าถึง Google Drive ของเราได้ก่อน อนุญาตสิจ๊ะ คัดลอก Token ที่ได้ เพื่อมาใช้ในโปรแกรม ทั้งหมดทั้งมวลให้ทำงานอัตโนมัติ โดยการใช้ crontab (สงสัยวิธีใช้งานก็ตามอ่านกันที่นี่นะ #เหมือนจะขี้เกียจ #55555) โดยขั้นตอนข้างต้นเราเขียนเชลล์สคริปท์สั้น ๆ สำหรับทำงานแบบรูทีนตามนี้ …

Continue reading “Automatically backup MySQL database to Google Drive”

Smart Card Reader เสียรึเปล่าเนี่ย ?

Smart Card Reader เสียรึเปล่าเนี่ย ? คำถามแรกเลยเวลาที่เปิดใช้งานโปรแกรมที่จำเป็นต้องติดต่อกับ Smart Card (สำหรับหน่วยงานราชการเกี่ยวกับเงิน ๆ ทอง ๆ นี่หลายโปรแกรมกันเลยทีเดียวเชียว) แล้วผลปรากฏว่า นิ่ง นิ่ง โปรแกรมไม่อ่านการ์ด/บัตร แล้วก็จะเกิดคำถามต่อ ๆ มา Driver เครื่องอ่านติดตั้งรึยัง ติดตั้งแล้วใช้ได้ไหม โปรแกรมต้องการคอมโพเนนท์/ไลบรารี่อะไรเพิ่มเติมอีกไหม การ์ด/บัตร ยังอ่านได้ไหม มันเลือนไปอ่านไม่ได้เหมือนหัวใจใครบางคนรึเปล่า แล้วเครื่องนี่ยังใช้ได้ไหม (วะ) เนี่ยยยยย ปกติเราก็มักจะจำกัดขอบเขตของปัญหาใช่ไหม ถ้าเครื่อง Smart Card Reader เจ๊งจริงก็จะได้รู้ไง โดยฝั่ง Linux ก็สามารถใช้ pcsc_scan ตรวจสอบ ผลที่ได้ก็จะประมาณนี้ถ้าทุกอย่างโอเค ในฝั่ง Windows เองมักใช้โปรแกรมที่ติดมากับ Smart Card Reader ซึ่งปกติก็มักหายไปกับแผ่น Driver เรียบร้อยแล้วหรือใครเพียรพยายามเก็บไว้ก็ดีไป ส่วนเราจะอิ๊อ๊ะอยู่ใย ก็ทำเองเลย โดยความต้องการพื้นฐานสำหรับรันโปรแกรมนี้ คือ .NET …

HDC & Smart Card On Ubuntu

จากที่ระบบ HDC ของกระทรวงสาธารณสุขปรับปรุงจนถึงเวอร์ชั่น 4.0 และก็มีการปรับปรุงเรื่องการตรวจสอบสิทธิ์การเข้าถึงข้อมูลด้วย Smart Card ซึ่งมันก็เป็นเรื่องที่น่ายินดีเลย (เราเองก็เพิ่งได้อบรมเชิงปฏิบัติการจากจังหวัดไปเมื่อวันนี้ สด ๆ ร้อน ๆ) ด้วยความที่เครื่องทำงานหลัก ๆ อยู่บน Ubuntu งั้นเราก็มาลองใช้ Smart Card ตรวจสอบเพื่อเข้าระบบ HDC ผ่าน Ubuntu กัน (สำหรับดิสโทรอื่นก็คงไม่ต่างกันมากนัก) และ Smart Card Agent ก็ถูกพัฒนาขึ้นโดยใช้ Java เพราะฉะนั้นก็การันตีในระดับนึงว่าแพลตฟอร์มอื่นก็รันได้เช่นกัน เดิม ๆ เครื่องไม่รู้จัก Smart Card รัน Agent จะขึ้นไดอะล็อกแบบนี้ ไม่ต้องตกใจ มันแจ้งเตือนถูกแล้ว เพราะฉะนั้นก็ทำให้เครื่องเรารู้จัก Smart Card ซะ มีแพคเกจที่จำเป็นสำหรับติดต่อ Smart Card ก็ติดตั้งได้เลยตามนี้ sudo apt install pcscd …

Watermark images with file name

เช้าวันนี้ (2 พฤศจิกายน 2559) มาพร้อมกับงานด่วน

– Watermark ไฟล์รูปด้วยชื่อไฟล์ (ต้นฉบับมาแบบนี้ -*-)

– ไฟล์รูปมีคร่าว ๆ ก็เกือบ 100 รูป ความขี้เกียจเข้าครอบงำโดยพลัน

Dirty Lab : Import many delimited files into MySQL

ดูโค๊ดเอาหล่ะกันเน๊อะ มีความขี้เกียจตั้งแต่เห็นจำนวนไฟล์ละ (คือแบบเยอะมากกกกกกก) แต่จำเป็นต้องใช้ก็เลยเกิดแลปแบบด่วน ๆ